Backupstrategie für Privatanweder

- Ersteller axler

- Erstellt am

-

Ab sofort steht euch hier im Forum die neue Add-on Verwaltung zur Verfügung – eine zentrale Plattform für alles rund um Erweiterungen und Add-ons für den DSM.

Damit haben wir einen Ort, an dem Lösungen von Nutzern mit der Community geteilt werden können. Über die Team Funktion können Projekte auch gemeinsam gepflegt werden.

Was die Add-on Verwaltung kann und wie es funktioniert findet Ihr hier

Du verwendest einen veralteten Browser. Es ist möglich, dass diese oder andere Websites nicht korrekt angezeigt werden.

Du solltest ein Upgrade durchführen oder einen alternativen Browser verwenden.

Du solltest ein Upgrade durchführen oder einen alternativen Browser verwenden.

- Status

- Für weitere Antworten geschlossen.

- Registriert

- 11. Juni 2019

- Beiträge

- 4.006

- Reaktionspunkte

- 1.302

- Punkte

- 214

Das versteht sich von selbst, weil diejenigen, die ein vernünftiges Backup fahren, im Desasterfall (und sei es durch Ransomware) das Gerät platt machen, ein aktuelles Backup einspielen und weitermachen, ohne einen Hilfe-meine-Daten-sind-weg-wer-kann-mir-helfen-Faden aufzumachen.

Es ist jeder seines Glückes Schmied. Und wenn die 3-2-1 Strategie volkommner Humbug wäre, hätte sie sich nicht als Standard durchgesetzt.

Es ist jeder seines Glückes Schmied. Und wenn die 3-2-1 Strategie volkommner Humbug wäre, hätte sie sich nicht als Standard durchgesetzt.

Benie

Benutzer

- Registriert

- 19. Feb. 2014

- Beiträge

- 11.726

- Reaktionspunkte

- 5.917

- Punkte

- 534

Man könnte sich auch eine gute günstige in die Jahre gekommene DS + Festplatte kaufen.

Da drauf kann man ein Backup via rsync laufen lassen, und das geht auch automatisch. NAS fährt hoch, Backup läuft, NAS fährt runter.

Mache ich seit vielen, vielen Jahren so ohne Probleme.

Ansonsten ist die Idee mit der Zeitschaltuhr und ext. HDD ja nicht so ganz abwägig. Problem dabei, die HDD wird nicht sauber ausgeworfen / unmountet. Deshalb den Auswurf vor der Uhr schalten.

In beiden Fällen, muß man darauf achten, dass das Backup Gerät nicht zu früh abschaltet.

Da drauf kann man ein Backup via rsync laufen lassen, und das geht auch automatisch. NAS fährt hoch, Backup läuft, NAS fährt runter.

Mache ich seit vielen, vielen Jahren so ohne Probleme.

Ansonsten ist die Idee mit der Zeitschaltuhr und ext. HDD ja nicht so ganz abwägig. Problem dabei, die HDD wird nicht sauber ausgeworfen / unmountet. Deshalb den Auswurf vor der Uhr schalten.

In beiden Fällen, muß man darauf achten, dass das Backup Gerät nicht zu früh abschaltet.

- Registriert

- 11. Juni 2019

- Beiträge

- 4.006

- Reaktionspunkte

- 1.302

- Punkte

- 214

Alternativ: NAS läuft - Backups starten - Backups enden - NAS läuft weiter. Bequemer gehts nichtNAS fährt hoch, Backup läuft, NAS fährt runter.

- Registriert

- 22. Okt. 2018

- Beiträge

- 2.905

- Reaktionspunkte

- 343

- Punkte

- 123

Neeee. Mein BackupNAS ist auch meistens aus, fährt am Dienstag hoch (zeitgesteuert, aber ginge auch via WoL), während ich nicht da bin,Alternativ: NAS läuft - Backups starten - Backups enden - NAS läuft weiter. Bequemer gehts nichtNAS fährt hoch, Backup läuft, NAS fährt runter.

kurz danach startet das andere NAS den Backupvorgang, und nach Ende schaltet sich die BackupDS wieder ab, für den Rest der Woche.

- Registriert

- 11. Juni 2019

- Beiträge

- 4.006

- Reaktionspunkte

- 1.302

- Punkte

- 214

Schoooon

Meine Backups laufen zeitversetzt täglich (218+) bzw. 1x pro Woche (Clients) und Mo, Mi, FR (1019+). Und da die Sicherungen inkrementell sind (also Nix-700GB) zahlt es sich nicht aus, die 418play rauf- und runterzufahren.

Dazu kommen noch die externen Backups - ist aber eine andere Geschichte.

Meine Backups laufen zeitversetzt täglich (218+) bzw. 1x pro Woche (Clients) und Mo, Mi, FR (1019+). Und da die Sicherungen inkrementell sind (also Nix-700GB) zahlt es sich nicht aus, die 418play rauf- und runterzufahren.

Dazu kommen noch die externen Backups - ist aber eine andere Geschichte.

- Registriert

- 22. Okt. 2018

- Beiträge

- 2.905

- Reaktionspunkte

- 343

- Punkte

- 123

Alles Andere macht täglich/wöchentlich seine Backups auf's HauptNAS

und Das macht dann sein Backup wöchentlich auf's BackupNAS.

Daher reicht es hier, wenn Jenes 'ne Stunde bis 2 Tage läuft, inkl. gelegentlicher Tests der Hardware und Konsistenz-Check des Backups.

Den Rest der Zeit spart es Strom und ist praktisch nicht angreifbar, da ja aus.

und Das macht dann sein Backup wöchentlich auf's BackupNAS.

Daher reicht es hier, wenn Jenes 'ne Stunde bis 2 Tage läuft, inkl. gelegentlicher Tests der Hardware und Konsistenz-Check des Backups.

Den Rest der Zeit spart es Strom und ist praktisch nicht angreifbar, da ja aus.

Zuletzt bearbeitet:

- Registriert

- 28. Okt. 2020

- Beiträge

- 16.129

- Reaktionspunkte

- 6.293

- Punkte

- 609

Du kannst auf dem NAS den VMM installieren.Wenn ich sie nicht irgendwie überprüfe

Dann kann AB4B nach erfolgter Sicherung das Backup in VMM hochfahren und sagen wir, die ersten zwei Minuten des Starts aufzeichnen. Das kannst du dir im Protokoll ansehen in vielfacher Geschwindigkeit und dadurch siehst du, dass das Backup bootbar ist

Wäre da nicht eine Aufgabe im Planer denkbar? Werfe die ext. Hdd um 4:50 aus, schalte den Strom um 5 Uhr aus. Ggf. kann Hyper Backup das sogars selbst. 1) Erstelle die Sicherungen, 2) Werfe die HDD aus.Ansonsten ist die Idee mit der Zeitschaltuhr und ext. HDD ja nicht so ganz abwägig. Problem dabei, die HDD wird nicht sauber ausgeworfen / unmountet. Deshalb den Auswurf vor der Uhr schalten.

Da fallen mir auf die schnelle 2 Methoden ein.In beiden Fällen, muß man darauf achten, dass das Backup Gerät nicht zu früh abschaltet.

1) Ausreichend Zeit einplanen

2) Es gibt wohl Smarte Steckdosen die schalten sobald eine bestimmte Leistung unterschritten wird. Hier könnte man einstellen, dass die Stromzufuhr 30 min nachdem die HDD in idle gewechselt ist unterbrochen wird.

Klingt für mich zunächst einmal automatisierbar. Ich denke ich muss da ein bisschen rumprobieren.

Da würde mich interessieren wie oft trotzdem eine vollständiges Backup erstellt wird? So wie ich inkrementelle Sicherungen verstanden habe muss jedes Glied in der Kette funktionieren, Quasi wie die alten Weihnachtsbaumketten. War ein Lämpchen defekt, funktionierte die ganze Kette nicht mehr. Wie viele inkrementelle Sicherungen machst du nach einer Vollsicherung?... Und da die Sicherungen inkrementell sind (also Nix-700GB) zahlt es sich nicht aus, die 418play rauf- und runterzufahren.

Das klingt sehr interessant. Gibts dazu irgendwo eine Anleitung/einTutorial?Du kannst auf dem NAS den VMM installieren.

Dann kann AB4B nach erfolgter Sicherung das Backup in VMM hochfahren und sagen wir, die ersten zwei Minuten des Starts aufzeichnen. Das kannst du dir im Protokoll ansehen in vielfacher Geschwindigkeit und dadurch siehst du, dass das Backup bootbar ist

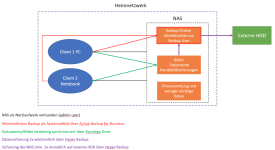

Wenn ich mir die Backupstrategie visualisiere dürfte sie dann vereinfacht so aussehen

Sonst noch etwas was ich beachten sollte?

Viele Grüße

- Registriert

- 28. Okt. 2020

- Beiträge

- 16.129

- Reaktionspunkte

- 6.293

- Punkte

- 609

Hab leider keine gefunden. Du musst das Gerät als Server anlegen in AB4B. Dann kannst du das in den Backup-Einstellungen festlegenGibts dazu irgendwo eine Anleitung/einTutorial?

- Registriert

- 22. Feb. 2018

- Beiträge

- 3.558

- Reaktionspunkte

- 1.832

- Punkte

- 244

Warum verbindest du den Rechner mit dem NAS mit dem admin user? Dieser sollte nicht produktiv genutzt werden.

jap ist nicht sinnvoll. Habe die entsprechenden User in die Gruppe users verschoben und die Schreibzugriffe auf die Ordner, auf denen Backups liegen, entzogen. Diese lassen sich jetzt nur noch betrachten aber nicht mehr ändern/löschen etc. Das war meine erste Idee zum Schutz gegen Ransomware

btw. hab es überprüft. Hyper Backup bietet die Option die externe HDD nach Durchführung der Sicherung auszuwerfen. Damit sollte ein sicheres Kappen des Stroms möglich sein

btw. hab es überprüft. Hyper Backup bietet die Option die externe HDD nach Durchführung der Sicherung auszuwerfen. Damit sollte ein sicheres Kappen des Stroms möglich sein

Zuletzt bearbeitet von einem Moderator:

- Registriert

- 13. Juli 2019

- Beiträge

- 5.579

- Reaktionspunkte

- 2.508

- Punkte

- 259

Also ich gieße jetzt ungerne Wasser in den Wein. Aber angesichts der Fixierung auf die Ransomware-Risiken hat die Strategie gleich mehrere Löcher - ich mache jetzt mal einen Worst Case auf:

Erstens ist kein Push-Backup (Push = das zu sichernde Gerät hat die Zugangsdaten für das Backup, und drückt das Backup auf das Backupmedium) wirklich geschützt. Egal wie ein Push aussieht: Irgendwann wird das Backupmedium verbunden, und Ransomware, die genau darauf gewartet hat, schlägt jetzt automatisiert zu. Das funktioniert, weil auf dem Gerät, das gerade gesichert wird, Zugangsdaten für das Backup vorliegen. Die aktuellere Ransomware macht genau das: Die legt sich nach der Infektion schlafen, bis ein Backup erkannt wird. Dann wird das Backup verschlüsselt, die aktive Maschine noch nicht. Die kommt später an die Reihe, wenn das Backup kompromittiert ist.

Zweitens ist die Steuerung mit dem Auswerfen und Abschalten nicht so ganz trivial. Auswerfen kann man triggern, abschalten nicht. Also bleibt das USB-Gerät softwaretechnisch ausgeworfen, aber physikalisch eingesteckt. Ist aktuell noch egal, aber vielleicht lernt die Ransomware irgendwann das Mounten.

Drittens ist die Userstrategie nur so gut, wie der Schutz der User funktioniert. Ransomware versucht sich "hochzuschlafen", steigt also bei einfachen Usern ein, und versucht dann an höhere Privilegien zu kommen. Die meisten Infektionen spielen sich dabei auf einem Windows-PC ab, und damit auf einem Betriebssystem, das notorisch Lücken hat. Die DS wird dann befallen, wenn die Malware sich auf dem PC (!) die Zugangsdaten erschlichen hat. Im Idealfall für einen DS-Admin-Account.

Wie geht es anders ?

Das Backup-Konzept muss auf Pull aufgebaut werden. Bei Synology heißt die Lösung Active Backup for Business, aber es geht auch mit rsync. Dabei werden die Zugangsdaten für die aktive DS nur auf der Backupmaschine hinterlegt. Die Backupmaschine wählt sich selbst auf der aktiven ein, zieht sich das Backup herunter, und bricht dann die Verbindung wieder ab. Die aktive DS hat nie Rechte auf der Backup-DS - nur die Backup-DS hat Rechte auf der aktiven DS.

Das setzt voraus, dass 2 DSen vorhanden sind, eine davon nur für Backups. Für ABfB müssen beide mindestens "+" - Geräte sein, und BTRFS nutzen. Rsync ist genügsamer, aber auch nicht so schön komfortabel. Damit über Windows nicht kommen kann, sollte auf beiden DSen (vor allem aber auf der Backup-DS) unbedingt 2FA aktiviert sein.

Wer jetzt sagt, 2x "+" etc. ist aber ganz schön heftig für einen Privatanwender, der hat erstens natürlich recht, aber zweitens ändert es nichts daran, dass nur ein Backup nach dem Pull-Prinzip nach Stand der Bedrohungslage wirklich funktioniert. Das ganze Rumgemache, um Push-Backups irgendwie "sicher" zu bekommen, ist am Ende Augenwischerei (Niveacreme gegen Syphilis). Man investiert viel Zeit und Ideen, nur um am Ende das gestellte Problem nicht wirklich zu lösen.

Dann lieber doch die beiden USB-Platten, die im Wechsel genutzt werden bzw. extern lagern. Das ist einfach, unspektakulär und funktioniert. Und Mutti freut sich (verwundert), dass sie jetzt alle 4 Wochen ganz regelmässig Besuch bekommt, backt immer Kuchen und macht Bratkartoffeln.

Erstens ist kein Push-Backup (Push = das zu sichernde Gerät hat die Zugangsdaten für das Backup, und drückt das Backup auf das Backupmedium) wirklich geschützt. Egal wie ein Push aussieht: Irgendwann wird das Backupmedium verbunden, und Ransomware, die genau darauf gewartet hat, schlägt jetzt automatisiert zu. Das funktioniert, weil auf dem Gerät, das gerade gesichert wird, Zugangsdaten für das Backup vorliegen. Die aktuellere Ransomware macht genau das: Die legt sich nach der Infektion schlafen, bis ein Backup erkannt wird. Dann wird das Backup verschlüsselt, die aktive Maschine noch nicht. Die kommt später an die Reihe, wenn das Backup kompromittiert ist.

Zweitens ist die Steuerung mit dem Auswerfen und Abschalten nicht so ganz trivial. Auswerfen kann man triggern, abschalten nicht. Also bleibt das USB-Gerät softwaretechnisch ausgeworfen, aber physikalisch eingesteckt. Ist aktuell noch egal, aber vielleicht lernt die Ransomware irgendwann das Mounten.

Drittens ist die Userstrategie nur so gut, wie der Schutz der User funktioniert. Ransomware versucht sich "hochzuschlafen", steigt also bei einfachen Usern ein, und versucht dann an höhere Privilegien zu kommen. Die meisten Infektionen spielen sich dabei auf einem Windows-PC ab, und damit auf einem Betriebssystem, das notorisch Lücken hat. Die DS wird dann befallen, wenn die Malware sich auf dem PC (!) die Zugangsdaten erschlichen hat. Im Idealfall für einen DS-Admin-Account.

Wie geht es anders ?

Das Backup-Konzept muss auf Pull aufgebaut werden. Bei Synology heißt die Lösung Active Backup for Business, aber es geht auch mit rsync. Dabei werden die Zugangsdaten für die aktive DS nur auf der Backupmaschine hinterlegt. Die Backupmaschine wählt sich selbst auf der aktiven ein, zieht sich das Backup herunter, und bricht dann die Verbindung wieder ab. Die aktive DS hat nie Rechte auf der Backup-DS - nur die Backup-DS hat Rechte auf der aktiven DS.

Das setzt voraus, dass 2 DSen vorhanden sind, eine davon nur für Backups. Für ABfB müssen beide mindestens "+" - Geräte sein, und BTRFS nutzen. Rsync ist genügsamer, aber auch nicht so schön komfortabel. Damit über Windows nicht kommen kann, sollte auf beiden DSen (vor allem aber auf der Backup-DS) unbedingt 2FA aktiviert sein.

Wer jetzt sagt, 2x "+" etc. ist aber ganz schön heftig für einen Privatanwender, der hat erstens natürlich recht, aber zweitens ändert es nichts daran, dass nur ein Backup nach dem Pull-Prinzip nach Stand der Bedrohungslage wirklich funktioniert. Das ganze Rumgemache, um Push-Backups irgendwie "sicher" zu bekommen, ist am Ende Augenwischerei (Niveacreme gegen Syphilis). Man investiert viel Zeit und Ideen, nur um am Ende das gestellte Problem nicht wirklich zu lösen.

Dann lieber doch die beiden USB-Platten, die im Wechsel genutzt werden bzw. extern lagern. Das ist einfach, unspektakulär und funktioniert. Und Mutti freut sich (verwundert), dass sie jetzt alle 4 Wochen ganz regelmässig Besuch bekommt, backt immer Kuchen und macht Bratkartoffeln.

- Registriert

- 22. Dez. 2017

- Beiträge

- 10.653

- Reaktionspunkte

- 2.234

- Punkte

- 383

Wenn es nur darum geht, die Daten des Haupt-NAS per ABfB zu sichern, reicht es, wenn das Backup-NAS ein Plus-Modell ist.Für ABfB müssen beide mindestens "+" - Geräte sein, und BTRFS nutzen

Woran siehst du dass es sich bei mir um ein Push Backup handelt? An den Pfeilen aus dem Schaubild? Zumindest die wurden mit wenig bedacht erstellt. Wie sehe ich dass es sich um ein Push und kein Pull Backup handelt? Oder ist jedes Backup von Client zu NAS ein Push Backup? Ich nutze dafür AB4B. Clientseitig ist die Anwendung ebenfalls installiert, darin sehe ich auch den verbundenen Server und Benutzer mit Kennwort. Der Benutzer ist allerdings kein Admin Benutzer und hat keinen Schreibzugriff auf den Backup Ordner, zumindest wenn ich das über das Netzlaufwerk probiere.Erstens ist kein Push-Backup (Push = das zu sichernde Gerät hat die Zugangsdaten für das Backup, und drückt das Backup auf das Backupmedium) wirklich geschützt. Egal wie ein Push aussieht: Irgendwann wird das Backupmedium verbunden, und Ransomware, die genau darauf gewartet hat, schlägt jetzt automatisiert zu. Das funktioniert, weil auf dem Gerät, das gerade gesichert wird, Zugangsdaten für das Backup vorliegen. Die aktuellere Ransomware macht genau das: Die legt sich nach der Infektion schlafen, bis ein Backup erkannt wird. Dann wird das Backup verschlüsselt, die aktive Maschine noch nicht. Die kommt später an die Reihe, wenn das Backup kompromittiert ist.

Ich werde einen Versuch mit einer Smarten Steckdose probieren, die bei Unterschreitung einer Leistungsschwelle (Wechsel Betriebsmodus der HDD in idle) abschaltet.Zweitens ist die Steuerung mit dem Auswerfen und Abschalten nicht so ganz trivial. Auswerfen kann man triggern, abschalten nicht. Also bleibt das USB-Gerät softwaretechnisch ausgeworfen, aber physikalisch eingesteckt. Ist aktuell noch egal, aber vielleicht lernt die Ransomware irgendwann das Mounten.

Aber auch wenn man das über die Zeit macht, hat man einen ähnlichen Fall als würde man das manuell durchführen. Da zieht man die Platte ja auch nicht unbedingt direkt nach Abschluss des Backups ab,

Ich denke das habe ich berücksichtigt. Die User auf den Clienten haben eingeschränkte Zugriffe und gehören der Gruppe users an. Der backup user hat als einziger Admin Rechte und ist zusätzlich über die Synology Secure in App abgesichert. Gibt es da noch etwas zu verbessern?Drittens ist die Userstrategie nur so gut, wie der Schutz der User funktioniert. Ransomware versucht sich "hochzuschlafen", steigt also bei einfachen Usern ein, und versucht dann an höhere Privilegien zu kommen. Die meisten Infektionen spielen sich dabei auf einem Windows-PC ab, und damit auf einem Betriebssystem, das notorisch Lücken hat. Die DS wird dann befallen, wenn die Malware sich auf dem PC (!) die Zugangsdaten erschlichen hat. Im Idealfall für einen DS-Admin-Account.

2 DSen sind keine Option für mich. Dann eher die Variante mit (einer) HDD und idealerweise automatisiert. Das muss ich austesten.Wie geht es anders ?

Das Backup-Konzept muss auf Pull aufgebaut werden. Bei Synology heißt die Lösung Active Backup for Business, aber es geht auch mit rsync. Dabei werden die Zugangsdaten für die aktive DS nur auf der Backupmaschine hinterlegt. Die Backupmaschine wählt sich selbst auf der aktiven ein, zieht sich das Backup herunter, und bricht dann die Verbindung wieder ab. Die aktive DS hat nie Rechte auf der Backup-DS - nur die Backup-DS hat Rechte auf der aktiven DS.

Das setzt voraus, dass 2 DSen vorhanden sind, eine davon nur für Backups. Für ABfB müssen beide mindestens "+" - Geräte sein, und BTRFS nutzen. Rsync ist genügsamer, aber auch nicht so schön komfortabel. Damit über Windows nicht kommen kann, sollte auf beiden DSen (vor allem aber auf der Backup-DS) unbedingt 2FA aktiviert sein.

Wer jetzt sagt, 2x "+" etc. ist aber ganz schön heftig für einen Privatanwender, der hat erstens natürlich recht, aber zweitens ändert es nichts daran, dass nur ein Backup nach dem Pull-Prinzip nach Stand der Bedrohungslage wirklich funktioniert. Das ganze Rumgemache, um Push-Backups irgendwie "sicher" zu bekommen, ist am Ende Augenwischerei (Niveacreme gegen Syphilis). Man investiert viel Zeit und Ideen, nur um am Ende das gestellte Problem nicht wirklich zu lösen.

Dann lieber doch die beiden USB-Platten, die im Wechsel genutzt werden bzw. extern lagern. Das ist einfach, unspektakulär und funktioniert. Und Mutti freut sich (verwundert), dass sie jetzt alle 4 Wochen ganz regelmässig Besuch bekommt, backt immer Kuchen und macht Bratkartoffeln.

Was wäre eigentlich wenn auf die externe HDD ein kompromittiertes Backup aufgespielt wird? Werden damit vorherige Versionen ebenfalls unbrauchbar?

- Registriert

- 11. Juni 2019

- Beiträge

- 4.006

- Reaktionspunkte

- 1.302

- Punkte

- 214

1x bei der Initialsicherung. Dann kommt es auf die Geräte an. Bei der 218+ werden 30 Versionen auf die 1019+ und die 418play erstellt, dann wird rotiert. Von der 1019+ werden 10 Versionen behalten und von den Clients 11.Da würde mich interessieren wie oft trotzdem eine vollständiges Backup erstellt wird? So wie ich inkrementelle Sicherungen verstanden habe muss jedes Glied in der Kette funktionieren, Quasi wie die alten Weihnachtsbaumketten. War ein Lämpchen defekt, funktionierte die ganze Kette nicht mehr. Wie viele inkrementelle Sicherungen machst du nach einer Vollsicherung?

- Registriert

- 11. Juni 2019

- Beiträge

- 4.006

- Reaktionspunkte

- 1.302

- Punkte

- 214

Es geht auch ein play-Modell (siehe meine Signatur)Wenn es nur darum geht, die Daten des Haupt-NAS per ABfB zu sichern, reicht es, wenn das Backup-NAS ein Plus-Modell ist.

Benie

Benutzer

- Registriert

- 19. Feb. 2014

- Beiträge

- 11.726

- Reaktionspunkte

- 5.917

- Punkte

- 534

Anforderungen und Einschränkungen des Synology NAS für Active Backup for Business

- Für Active Backup for Business 2.1.0 und höher wird ein Synology NAS mit DSM 6.2 oder höher benötigt.

- Für Active Backup for Business 2.0.4 und früher wird ein Synology NAS mit DSM 6.1.7 oder höher benötigt.

- Active Backup for Business kann nur auf Synology NAS-Servern mit x64-Architektur und Btrfs-Dateisystem ausgeführt werden.

- Für bessere Leistung bei der Datensicherung sollte Ihr Synology NAS über mindestens 4 GB RAM verfügen und Kontingent freigegebener Ordner sollte deaktiviert sein, um die Datendeduplizierung zu erleichtern.

- Zum Durchführen der Sicherungsaufgabe müssen mindestens 8 GB Speicherplatz auf dem Sicherungsziel und auf dem Volume verfügbar sein, wo das Paket installiert wird.

- Sicherungsziele müssen freigegebene Ordner auf Btrfs-Volumes sein.

- Sicherungsziele für PCs, physische Server und virtuelle Maschinen können keine verschlüsselten freigegebenen Ordner sein.

Anmerkung:

- Auf bestimmten Synology NAS-Modellen wird die sofortige Wiederherstellung zu Synology Virtual Machine Manager nicht unterstützt, da der Speicherplatz dieser Modelle dafür nicht ausreicht.

Tengo

Benutzer

- Registriert

- 03. Nov. 2013

- Beiträge

- 181

- Reaktionspunkte

- 3

- Punkte

- 24

Ich möchte mal kurz meine Backup-Strategie beschreiben, als eventuell diskutable Privatanwender-Lösung. Für Verbesserungsvorschläge bin ich den Experten hier dankbar.Ja das könnte ein Problem sein. Wie bekomme ich denn möglichst viele Datenstände mit möglichst wenig Platzverbrauch hin? Mir würden 1, max. 2 Monate mit wöchentlichen Abbildungen genügen. Müssen das immer vollständige Systemabbilder sein?

Ich habe eine 918+ als Haupt-NAS und betreibe mit 3 Platten einen SHR-Raid-Speicherpool. Darauf laufen 4 Volumes:

Volume 1 (btrfs) für das Betriebssystem samt allen Apps usw.

Volume 2 (btrfs) als Speicher für alle Benutzerdaten (home-Ordner)

Volume 3 (ext4) für Datenbanken und Protokolle

Volume 4 (ext4) für Multimedia, also Film- und Musikdateien (PlexServer als Oberfläche "darüber")

Die Volumes 1+2 werden jede Nacht mittels Hyperbackup als verschlüsselte Backups gesichert, und zwar auf meiner alten DS, die in einer anderen Stadt steht (Verwandte).

Volume 3+4 werden abwechselnd jede 2. Nacht als Synchronisation auf dieselbe DS übertragen, mittels rsync (die Funktion "Synchronisierung freigegebener Ordner" in der DSM hat hier - warum auch immer - nur Probleme bereitet).

Parallel sichere ich die Volumes 3+4 mittels Hyperbackup als Synchronisation auf mehrere ältere USB-Platten. Das etwa monatlich, liegt aber auch daran, weil sich am Datenbestand nur noch wenig ändert.

Warum mache ich das so? In beiden Heimnetzwerken gibt es unterschiedliche Benutzer(konten), die so über Kreuz verschlüsselt gebackupt werden. Die gesammelten Multimediadateien sollen aber zur Nutzung in beiden Netzwerken zur Verfügung stehen. Und da ich der Einzige bin, der gelegentliche Einspielungen vornimmt, ist hier nur eine Sync-Richtung nötig.

Die Backups von Volume 1+2 schützen vor der angesprochenen Ransomware-Bedrohung, die "gelegentlichen" Syncs auf die externen Platten ebenfalls. Selbst für den Extremfall, dass meine Heimnetz inkl. Tresorinhalt komplett zerstört wird (Feuer, Wasser etc.), existiert an einem anderen Standort eine komplette Sicherung. Einsicht bzw. Verlust in die Multimediadaten ist mir egal bzw. maximal ein Ärgernis, der Verlust der persönlichen Daten (Stichwort papierloses Büro) wäre extrem übel.

Die beiden DSen sind über ein Fritzbox-VPN dauerhaft verbunden, so dass die ortsfremde DS nicht aus dem Internet erreichbar sein muss. Da die Sicherungen in den frühen Morgenstunden laufen, können sie auch die ganze verfügbare Netzwerkbandbreite (40MBit) nutzen, weshalb das in wenigen Minuten durch ist.

Parallel besteht noch die Möglichkeit, per USB-Copy sehr wichtige (und portable benötigte Daten) ad-hoc auf einen Stick zu sichern bzw. generell einen Stick zu nutzen, der dann wie die Festplatten im heimischen Safe liegt.

Momentan denke ich noch über eine Laufwerksverschlüsselung für die beiden btrfs-Volumes nach, bei den Filmen und der Musik würde ich auf Grund Performancebefürchtungen auf sowas verzichten. Aber da habe ich keine Erfahrungswerte und freue mich über Rückmeldungen von Profis hier, also welches Dateisystem ist bei Verschlüsselungen zu bevorzugen, reicht die Power der DS+-Versionen aus und gibt es Bedenken bei Multimedia (wir reden hier von Tausenden Video- und Zehntausenden Musikdateien).

Aber die Verschlüsselung macht m.M.n. auch nur dann wirklich Sinn, wenn die Dateien nur noch auf dem NAS liegen bzw. ebenfalls auf dem PC verschlüsselt werden. Das habe ich aber bisher nicht getan und die PC-Daten werden über Drive auf die Syno synchronisiert. Da müsste also ein komplett überarbeitetes Konzept ran inkl. einer Lösung zur Frage "Wie arbeite ich weiter, wenn die DS mal ein paar Tage nicht funktional ist?"

Hinweis zu den Hyper-Backups (es gibt mehrere davon):

- DSM-Apps

- Docker-Ordner

- getrennte Backups für verschiedene Benutzer-Ordner

- Plex-DB

- Web-Ordner

Bei den Einstellungen zum Backup muss Du Dich mit dem Register "Drehungen" beschäftigen. Dort definiert man die Anzahl der Backups und deren Aufbewahrung im Zeitverlauf.

Ich "backuppe" wie folgt (und das kann man in den Drehungsoptionen tabellarisch einstellen, aber ACHTUNG ... genau andersherum auflisten):

- 1 Woche lang täglich

- 1 Monat lang wöchentlich

- 1 Jahr lang monatlich

- abschließend 1x jährlich

Berechnung: 1x Heute, 7x täglich, 4x wöchentlich, 12x monatlich, 1x jährlich = 25 Versionen

Was den "Speicherverbrauch" angeht ... hier ist das richtige Stichwort INKREMENTELL ... es werden also nur "Unterschiede zu vorher" gespeichert. Du kannst auch jederzeit bestimmte Backups vor einer Rotationslöschung schützen, indem Du sie mit markierst.

Zuletzt bearbeitet:

- Registriert

- 30. Dez. 2012

- Beiträge

- 18.216

- Reaktionspunkte

- 9.028

- Punkte

- 724

Das DSM liegt auf allen HDDs und SSDs als RAID1, du kannst es nicht in einem Volume installieren.Volume 1 (btrfs) für das Betriebssystem samt allen Apps usw.

- Status

- Für weitere Antworten geschlossen.

Kaffeautomat

Wenn du das Forum hilfreich findest oder uns unterstützen möchtest, dann gib uns doch einfach einen Kaffee aus.

Als Dankeschön schalten wir deinen Account werbefrei.