Hallo zusammen!

Ich wollte meinen Passwörtern gern ein neues zuhause bieten und dazu Vaultwarden in einem Docker laufen lassen.

Die Installation klappte ohne größere Probleme, das Webinterface ist erreichbar. Da tauchte auch schon das erste Problem auf:

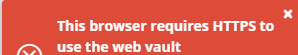

Ohne https lässt sich kein Konto erstellen...

Dabei hab ich auch festgestellt, dass der Syno unter Port 5001 zwar erreichbar, aber das Zertifikat nicht akzeptiert wird.

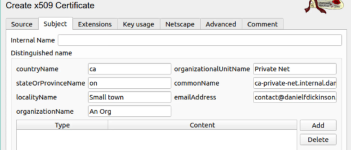

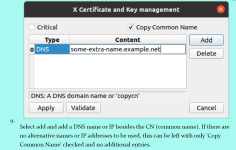

Also habe ich via XCA ein Zertifikat erstellt und im Syno und meinem PC eingetragen, sodass das Webinterface des Syno nun per https erreichbar ist.

Da dachte ich, jetzt müsste alles laufen, aber das neue Zertifikat verträgt sich nicht mit Vaultwarden:

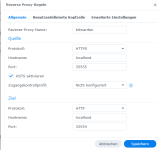

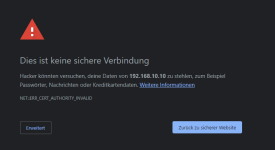

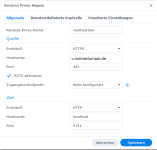

Wenn ich das "Standard"-Synology-Zertifikat für die im Reverse-Proxy angelegte Umleitung zu Vaultwarden aktiviere, dann komme ich bis zum Webinterface von Vaultwarden, allerdings mit der Meldung, dass die Verbindung unsicher ist, weil das Zertifikat ungültig ist.

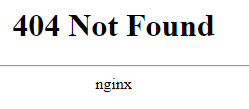

Stelle ich allerdings mein neues Zertifikat ein, womit ich das Syno-Webinterface ohne Meldung erreiche, dann erhalte ich die Meldung

"404 Not found" nginx

Hat jemand eine Idee, warum das Zertifikat für den Syno reicht, bei Vaultwarden aber einfach nichts mehr kommt?

Ich wollte meinen Passwörtern gern ein neues zuhause bieten und dazu Vaultwarden in einem Docker laufen lassen.

Die Installation klappte ohne größere Probleme, das Webinterface ist erreichbar. Da tauchte auch schon das erste Problem auf:

Ohne https lässt sich kein Konto erstellen...

Dabei hab ich auch festgestellt, dass der Syno unter Port 5001 zwar erreichbar, aber das Zertifikat nicht akzeptiert wird.

Also habe ich via XCA ein Zertifikat erstellt und im Syno und meinem PC eingetragen, sodass das Webinterface des Syno nun per https erreichbar ist.

Da dachte ich, jetzt müsste alles laufen, aber das neue Zertifikat verträgt sich nicht mit Vaultwarden:

Wenn ich das "Standard"-Synology-Zertifikat für die im Reverse-Proxy angelegte Umleitung zu Vaultwarden aktiviere, dann komme ich bis zum Webinterface von Vaultwarden, allerdings mit der Meldung, dass die Verbindung unsicher ist, weil das Zertifikat ungültig ist.

Stelle ich allerdings mein neues Zertifikat ein, womit ich das Syno-Webinterface ohne Meldung erreiche, dann erhalte ich die Meldung

"404 Not found" nginx

Hat jemand eine Idee, warum das Zertifikat für den Syno reicht, bei Vaultwarden aber einfach nichts mehr kommt?