Hallo,

ist es eine gute Idee die Synology Firewall zu aktivieren?

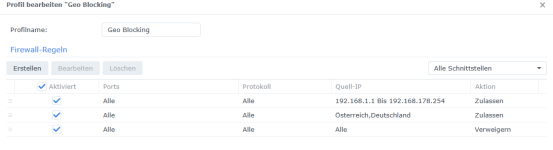

Um dann den Geolocation Geoblocker in der Synology Firewall zu aktivieren?

Es geht mir nur darum, möglichst viele Tür zuzumachen.

Es soll WebDAV von aussen ohne VPN genutzt werden. (windows notebook)

Die Synology steht hinter einer Fritzbox.

Sonstige Synology Routerfunktionen werden nicht benötigt/sind nicht aktiviert.

In der Fritzbox werden dann diese Ports zur Synology weitergeleitet: (wobei http Port ggf. entfält)

Es wird ein Letz-Encrypt Zertifikat von Synology verwendet.

ist es eine gute Idee die Synology Firewall zu aktivieren?

Um dann den Geolocation Geoblocker in der Synology Firewall zu aktivieren?

Es geht mir nur darum, möglichst viele Tür zuzumachen.

Es soll WebDAV von aussen ohne VPN genutzt werden. (windows notebook)

Die Synology steht hinter einer Fritzbox.

Sonstige Synology Routerfunktionen werden nicht benötigt/sind nicht aktiviert.

In der Fritzbox werden dann diese Ports zur Synology weitergeleitet: (wobei http Port ggf. entfält)

Es wird ein Letz-Encrypt Zertifikat von Synology verwendet.

| 5000 | TCP |

| 5001 | TCP |

| 5005 | TCP |

| 5006 | TCP |

| 5015 | TCP |

| 80 | TCP |