- Registriert

- 17. März 2010

- Beiträge

- 953

- Reaktionspunkte

- 13

- Punkte

- 44

Ich sichere seit Jahren Daten von einem Kubuntu Linux PC auf eine DS420+ mit DSM 7.3.2-86009 Update 3. Nun will ich die Daten auf einen neuen Kubuntu PC kopieren. Leider scheitere ich an den Berechtigungen.

Das Ziel auf dem PC gehört dem gleichen Benutzer, wie beim Login auf die DS420+ im rsync-Aufruf.

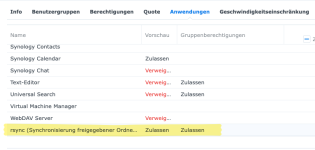

Damals, beim Einrichten des Backups, habe ich auf dere DS420+ extra Benutzer und Gruppe Backup eingerichtet. Auf den freigegebene Ordner Backups haben die Gruppen Backup und administrators Lesen/Schreiben Zugriff. Der Benutzer USER ist auf der DS420+ in der Gruppe administrators.

Auf der DS420+ unter Benutzer und Gruppen > Benutzer hat USER auf den Ordner Backups unter Vorschau und Gruppenberechtigungen Lesen/Schreiben Zugriff. Unter Benutzer und Gruppen > Gruppen hat administrators auf den Ordner Backups Lesen/Schreiben Zugriff.

Nachdem auf dem Kubunut-PC beim rsync von der DS420+ zum PC das Rechte-Problem auftrat, habe ich auf der DS420+ den lokalen Benutzer USER mit Lesen/Schreiben Zugriff auf den Ordner Backups und USER der Gruppe Backup hinzugefügt.

Wenn ich rsync mit USER (administrators) aufrufe, müsste ich doch Zugriff auf alle Ordner und Daten auf der DS420+ haben? Wenn ich mich mit USER auf dem DSM einlogge, habe ich das.

Was mache ich falsch?

Code:

USER@KUBUNTU_PC:~$ rsync -uva -e 'ssh -p SSH_PORT' USER@IP_DER_DS:/volume1/Backups/rsync/Daten/ORDNER_QUELLE/ /media/Daten/ORDNER_ZIEL/

USER@IP_DER_DS's password:

Permission denied, please try again.

rsync: connection unexpectedly closed (0 bytes received so far) [Receiver]

rsync error: error in rsync protocol data stream (code 12) at io.c(232) [Receiver=3.4.1]

USER@KUBUNTU_PC:~$Das Ziel auf dem PC gehört dem gleichen Benutzer, wie beim Login auf die DS420+ im rsync-Aufruf.

Code:

USER@KUBUNTU_PC:/media/Daten/ORDNER_ZIEL$ cd /media/Daten/

USER@KUBUNTU_PC:/media/Daten$ ls -l

total 24

drwxr-xr-x 5 USER USER 4096 Mar 21 18:46 ORDNER_ZIELDamals, beim Einrichten des Backups, habe ich auf dere DS420+ extra Benutzer und Gruppe Backup eingerichtet. Auf den freigegebene Ordner Backups haben die Gruppen Backup und administrators Lesen/Schreiben Zugriff. Der Benutzer USER ist auf der DS420+ in der Gruppe administrators.

Auf der DS420+ unter Benutzer und Gruppen > Benutzer hat USER auf den Ordner Backups unter Vorschau und Gruppenberechtigungen Lesen/Schreiben Zugriff. Unter Benutzer und Gruppen > Gruppen hat administrators auf den Ordner Backups Lesen/Schreiben Zugriff.

Nachdem auf dem Kubunut-PC beim rsync von der DS420+ zum PC das Rechte-Problem auftrat, habe ich auf der DS420+ den lokalen Benutzer USER mit Lesen/Schreiben Zugriff auf den Ordner Backups und USER der Gruppe Backup hinzugefügt.

Code:

USER@DS420:/volume1/Backups/rsync/Daten$ ls -l

total 0

drwxr-xr-x 1 Backup Backup 246 Oct 30 2023 ORDNER_QUELLEWenn ich rsync mit USER (administrators) aufrufe, müsste ich doch Zugriff auf alle Ordner und Daten auf der DS420+ haben? Wenn ich mich mit USER auf dem DSM einlogge, habe ich das.

Was mache ich falsch?