Das ging in 2022 lt. https://www.synology-forum.de/threads/linux-backup-von-luks-partition.122737/ nicht.

Geht das evtl. heute?

Bzw. hat jemand eine verschlüsselte (System)Partition erfolgreich von ABB backup'en lassen? Wenn ja, wie?

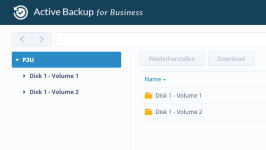

Hintergrund: ich habe eine unverschlüsselte Linux-Systempartition problemlos mit ABB backup'en lassen.

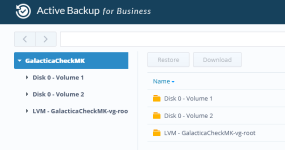

Nachdem ich das System in eine unverschlüsselte /boot-Partition und eine / (root)-LUKS verschlüsselte Partition überführt hatte, konnte ABB nur noch die unverschlüsselten /boot (und /boot/efi) backup'en. In den logs finde ich sinngemäß "nvmex wird nicht gebackup't (nicht unterstütztes Filesystem)". Und das obwohl die betreffende Partition via /dev/mapper/nvme_crypt entschlüsselt und gemounted ist...

Eigentlich wollte ich ja mit dem Supportende von Windows 10 im Okt. auf Linux wechseln. Aber ein Laptop mit verschlüsselter SSD, der nicht gebackup't werden kann?

Dann wahrsch. doch eher Windows 11?

Geht das evtl. heute?

Bzw. hat jemand eine verschlüsselte (System)Partition erfolgreich von ABB backup'en lassen? Wenn ja, wie?

Hintergrund: ich habe eine unverschlüsselte Linux-Systempartition problemlos mit ABB backup'en lassen.

Nachdem ich das System in eine unverschlüsselte /boot-Partition und eine / (root)-LUKS verschlüsselte Partition überführt hatte, konnte ABB nur noch die unverschlüsselten /boot (und /boot/efi) backup'en. In den logs finde ich sinngemäß "nvmex wird nicht gebackup't (nicht unterstütztes Filesystem)". Und das obwohl die betreffende Partition via /dev/mapper/nvme_crypt entschlüsselt und gemounted ist...

Eigentlich wollte ich ja mit dem Supportende von Windows 10 im Okt. auf Linux wechseln. Aber ein Laptop mit verschlüsselter SSD, der nicht gebackup't werden kann?

Dann wahrsch. doch eher Windows 11?