@ plang.pl

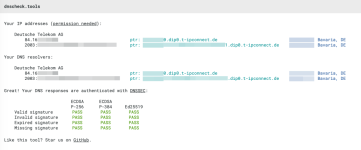

Der Tipp wurde vor zwei Monaten von jemanden auf Reddit gepostet. Mich würde mal interessieren, ob das bei anderen ebenfalls etwas bewirkt oder nicht.

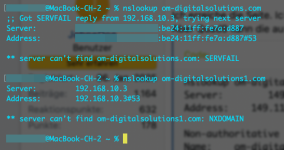

Mal eine kurze Nachfrage zu deiner guten Anleitung. Du schreibst unter Schritt 11: Arbeitsweisen des unbound, dass DNS-over-TLS (DoT) die Variante wäre, die wir jetzt konfiguriert haben.

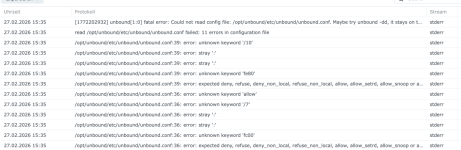

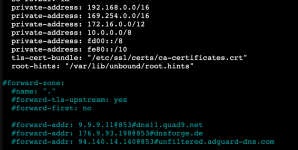

In deiner unbound.conf im Projektordner, müssten dann doch die Einträge unter "auth-zone" deaktiviert und die Einträge unter "forward-zone" aktiviert werden, wenn man DNS-over-TLS nutzen möchte. Hier ist es aber umgekehrt, was für den Hyperlocal-Mode sprechen würde. Oder habe ich einen Denkfehler?

Der Tipp wurde vor zwei Monaten von jemanden auf Reddit gepostet. Mich würde mal interessieren, ob das bei anderen ebenfalls etwas bewirkt oder nicht.

Mal eine kurze Nachfrage zu deiner guten Anleitung. Du schreibst unter Schritt 11: Arbeitsweisen des unbound, dass DNS-over-TLS (DoT) die Variante wäre, die wir jetzt konfiguriert haben.

In deiner unbound.conf im Projektordner, müssten dann doch die Einträge unter "auth-zone" deaktiviert und die Einträge unter "forward-zone" aktiviert werden, wenn man DNS-over-TLS nutzen möchte. Hier ist es aber umgekehrt, was für den Hyperlocal-Mode sprechen würde. Oder habe ich einen Denkfehler?

)

)