- Registriert

- 03. Jan. 2022

- Beiträge

- 2.274

- Reaktionspunkte

- 1.068

- Punkte

- 224

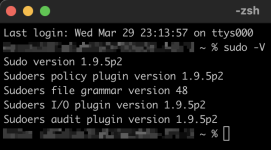

Moin zusammen, bei QNAP wurde die Tage eine Sicherheitslücke bei der Verwendung von sudoedit («sudo -e») gefunden, die – so wurde jetzt bestätigt – auch bei Synology-Systemen ausgenutzt werden könnte:

Synology: Auch von sudo-Schwachstelle betroffen

«Betroffen sind alle Synology-Systeme außer SRM 1.2, bislang stehen keine Updates zur Verfügung, Synology sei aber dran, diese zu realisieren und zur Verfügung zu stellen. Abschwächungsmaßnahmen stehen derzeit nicht zur Verfügung, außer, dass keinem direkter Zugriff gewährt werden sollte.»

An einem Patch wird anscheinend schon gearbeitet. Hier noch der Link zu CVE-2023-22809.

Synology: Auch von sudo-Schwachstelle betroffen

«Betroffen sind alle Synology-Systeme außer SRM 1.2, bislang stehen keine Updates zur Verfügung, Synology sei aber dran, diese zu realisieren und zur Verfügung zu stellen. Abschwächungsmaßnahmen stehen derzeit nicht zur Verfügung, außer, dass keinem direkter Zugriff gewährt werden sollte.»

An einem Patch wird anscheinend schon gearbeitet. Hier noch der Link zu CVE-2023-22809.

.

.

?

?