Moinsen,

vielleicht eine blöde Frage, aber bin mir mit der Antwort unsicher.

Ich habe zuhause eine Synology NAS.

Diese fungiert als VPN Server.

Clients verbinden sich via openVPN (SSL verschlüsselt) mit dem Synology VPN Server und haben dann Zugriff auf alle Geräte im LAN.

Nun die Frage:

Wenn der Client (iPhone) z.B. via Synology Drive App auf die Daten der Syno zugreifen möchte:

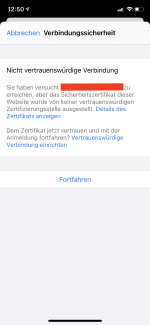

Sollte dieser dann via IP und HTTPS Port die Verbindung herstellen?

Oder reicht hier auch der "normale" HTTP Weg, da die komplette VPN Verbindung schon via SSL verschlüsselt ist?

vielleicht eine blöde Frage, aber bin mir mit der Antwort unsicher.

Ich habe zuhause eine Synology NAS.

Diese fungiert als VPN Server.

Clients verbinden sich via openVPN (SSL verschlüsselt) mit dem Synology VPN Server und haben dann Zugriff auf alle Geräte im LAN.

Nun die Frage:

Wenn der Client (iPhone) z.B. via Synology Drive App auf die Daten der Syno zugreifen möchte:

Sollte dieser dann via IP und HTTPS Port die Verbindung herstellen?

Oder reicht hier auch der "normale" HTTP Weg, da die komplette VPN Verbindung schon via SSL verschlüsselt ist?