- Registriert

- 17. März 2010

- Beiträge

- 953

- Reaktionspunkte

- 13

- Punkte

- 44

Ich habe eine neue DS420+ mit DSM 7 und bin wegen der Berechtigungen etwas irritiert. Wie schon bei meiner alten DS209 mit DSM 4.2, möchte ich auch jetzt den Zugriff über Gruppen-Zugehörigkeit regeln. Ich habe z. B. einen Benutzer Backup der Mitglied in Gruppe Backup ist. Die Gruppe Backup soll nur Zugriff auf die freigegebenen Ordner Backups, music und photo haben. Beim Einrichten war Backup auch Mitglied in administrators und der Zugriff hat geklappt:

Nun habe ich Backup aus administrators gelöscht und der Zugriff klappt nicht mehr:

Also habe ich (mit Admin-Rechten) nach den Berechtigungen geschaut:

Daraus ergeben sich für mich zwei Fragen:

Warum funktioniert der Zugriff mit ssh nicht, Backup ist doch Mitglied in users?

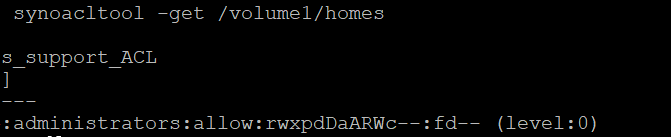

Ich habe schon rausbekommen, dass die '+' ein Hinweis auf ACL sind, doch wie kann ich die kontrollieren? Wie installiere ich getfacl auf der DS420+?

Desweiteren habe ich mir die Berechtigungen im DSM 7 angeguckt (mit administrators-Rechten). Für /homes/Backup gibt es in File Station > Eigenschaften zwei Benutzer Backup und eine Gruppe Backup. Ein Benutzer hat Zulassen und Volle Kontrolle, der andere Benutzer und die Gruppe sind ausgegraut und mit den gleichen Rechten ausgestattet (offenbar ist jeder Benutzer in seinem home-Verzeichnis doppelt).

Dann habe ich mir die Rechte der freigegebenen Ordner angeschaut:

BackupTest (Backups nutze ich temporär mit rsync) hat in File Station > Eigenschaften nur die Gruppen Backup und administrators, beide mit Zulassen und Lesen & Schreiben. Beide, auch administrators(!), haben unter Bearbeiten Berechtigungen ändern und Eigentümerschaft übernehmen deaktiviert. Warum darf ein Admin nicht die Berechtigungen ändern?

Bash:

LOCAL_USER@LOCAL_RECHNER:~$ ssh Backup@IP_DES_NAS

Enter passphrase for key '/home/LOCAL_USER/.ssh/id_rsa':

Synology strongly advises you not to run commands as the root user, who has

the highest privileges on the system. Doing so may cause major damages

to the system. Please note that if you choose to proceed, all consequences are

at your own risk.

Backup@DS420:~$Nun habe ich Backup aus administrators gelöscht und der Zugriff klappt nicht mehr:

Bash:

LOCAL_USER@LOCAL_RECHNER:~$ ssh Backup@IP_DES_NAS

#Enter passphrase for key '/home/LOCAL_USER/.ssh/id_rsa':

Synology strongly advises you not to run commands as the root user, who has

the highest privileges on the system. Doing so may cause major damages

to the system. Please note that if you choose to proceed, all consequences are

at your own risk.

Permission denied, please try again.

Connection to IP_DES_NAS closed.

LOCAL_USER@LOCAL_RECHNER:~$Also habe ich (mit Admin-Rechten) nach den Berechtigungen geschaut:

Bash:

Backup@DS420:~$ pwd

/var/services/homes/Backup

Backup@DS420:~$ ls -lha

total 4.0K

drwxrwxrwx+ 1 Backup users 72 Sep 30 20:16 .

drwxrwxrwx+ 1 root root 50 Aug 29 17:55 ..

-rw------- 1 Backup users 150 Sep 30 19:08 .directory

drwxrwxrwx+ 1 root root 154 Sep 30 19:08 '#recycle'

drwxrwxrwx+ 1 Backup users 30 Sep 19 21:43 .ssh

Backup@DS420:~$Daraus ergeben sich für mich zwei Fragen:

Warum funktioniert der Zugriff mit ssh nicht, Backup ist doch Mitglied in users?

Ich habe schon rausbekommen, dass die '+' ein Hinweis auf ACL sind, doch wie kann ich die kontrollieren? Wie installiere ich getfacl auf der DS420+?

Desweiteren habe ich mir die Berechtigungen im DSM 7 angeguckt (mit administrators-Rechten). Für /homes/Backup gibt es in File Station > Eigenschaften zwei Benutzer Backup und eine Gruppe Backup. Ein Benutzer hat Zulassen und Volle Kontrolle, der andere Benutzer und die Gruppe sind ausgegraut und mit den gleichen Rechten ausgestattet (offenbar ist jeder Benutzer in seinem home-Verzeichnis doppelt).

Dann habe ich mir die Rechte der freigegebenen Ordner angeschaut:

Bash:

Backup@DS420:/volume1$ ls -lha

total 4.0K

drwxr-xr-x 1 root root 418 Sep 3 23:36 .

drwxr-xr-x 22 root root 4.0K Aug 25 11:54 ..

drwxr-xr-x 1 root root 184 Sep 30 15:34 @appconf

drwxr-xr-x 1 root root 184 Sep 30 15:34 @appdata

drwxr-xr-x 1 root root 184 Sep 30 15:34 @apphome

drwxr-xr-x 1 root root 184 Sep 30 15:34 @appstore

drwxr-xr-x 1 root root 184 Sep 30 15:34 @apptemp

drwxrwxrwx+ 1 root root 32 Sep 25 15:15 Backups

drwxrwxrwx+ 1 root root 60 Sep 30 19:07 BackupTest

drwxrwxrwx 1 root root 120 Aug 25 12:20 @database

drwxrwxrwx+ 1 root root 162 Sep 30 14:29 @eaDir

drwxrwxrwx+ 1 root root 50 Aug 29 17:55 homes

drwxrwxrwx+ 1 root root 1.7K Nov 26 2016 music

drwxrwxrwx+ 1 root root 12 Aug 29 17:37 NetBackup

drwxrwxrwx+ 1 root root 4.3K Sep 26 21:07 photo

drwxr-xr-x 1 root root 88 Aug 25 12:20 @S2S

drwxr-xr-x 1 root root 34 Sep 3 23:36 @sharesnap

drwxr-xr-x 1 SynoFinder SynoFinder 26 Aug 25 12:20 @SynoFinder-etc-volume

drwxr-xr-x 1 SynoFinder SynoFinder 84 Aug 25 12:20 @SynoFinder-log

drwxr-xr-x 1 root root 24 Aug 29 14:28 @SynologyApplicationService

drwxrwxrwt 1 root root 84 Sep 30 15:34 @tmp

drwxrwxrwx 1 root root 68 Aug 27 23:17 @userpreference

drwxrwxrwx+ 1 root root 230 Sep 4 23:49 video

Backup@DS420:/volume1$BackupTest (Backups nutze ich temporär mit rsync) hat in File Station > Eigenschaften nur die Gruppen Backup und administrators, beide mit Zulassen und Lesen & Schreiben. Beide, auch administrators(!), haben unter Bearbeiten Berechtigungen ändern und Eigentümerschaft übernehmen deaktiviert. Warum darf ein Admin nicht die Berechtigungen ändern?

Zuletzt bearbeitet: