Hi,

(contoso ist ein Dummy-Name)

ich weiß nicht so recht, wo ich anfangen soll, aber ich versuche es mal.

Ich habe ein paar Server in meinem LAN, nennen wir sie contoso01 und contoso02.

Auf beiden läuft ein IIS.

Meine Syno ist per contoso.synology.me DDNS von außen erreichbar.

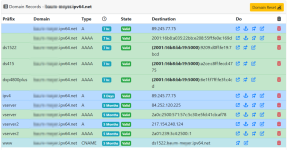

Des Weiteren habe ich eine Domain: www.contoso.de bei HostEurope.

Mein Ziel ist nun:

Ich möchte server01.contoso.de auf meinen Server contoso01 zeigen lassen.

Analog soll server02.contoso.de auf contoso02 zeigen.

Wenn der Anwender server01.contoso.de eingibt, soll er diese URL im Browser sehen, er soll dann nicht server01.contoso.synology.me oä. sehen.

Des Weiteren möchte ich ein SSL-Zerifikat nutzen können. Dies würde ich dann gerne via HostEurope kaufen (mache ich heute schon für www.contoso.de).

Wenn ich bei HostEurope eine Subdomain anlege, so ist es zum Einen http und nicht https und zum anderen sieht der Anwender dann die synology.me URL.

Wenn ich dort den CNAME Record pflege, so kann ich nur auf die DDNS-Domain an sich zeigen, bekomme aber die Server nicht unterschieden.

Geht mein Vorhaben überhaupt und wenn ja, wie stelle ich das an?

Viele Grüße

mf_2

(contoso ist ein Dummy-Name)

ich weiß nicht so recht, wo ich anfangen soll, aber ich versuche es mal.

Ich habe ein paar Server in meinem LAN, nennen wir sie contoso01 und contoso02.

Auf beiden läuft ein IIS.

Meine Syno ist per contoso.synology.me DDNS von außen erreichbar.

Des Weiteren habe ich eine Domain: www.contoso.de bei HostEurope.

Mein Ziel ist nun:

Ich möchte server01.contoso.de auf meinen Server contoso01 zeigen lassen.

Analog soll server02.contoso.de auf contoso02 zeigen.

Wenn der Anwender server01.contoso.de eingibt, soll er diese URL im Browser sehen, er soll dann nicht server01.contoso.synology.me oä. sehen.

Des Weiteren möchte ich ein SSL-Zerifikat nutzen können. Dies würde ich dann gerne via HostEurope kaufen (mache ich heute schon für www.contoso.de).

Wenn ich bei HostEurope eine Subdomain anlege, so ist es zum Einen http und nicht https und zum anderen sieht der Anwender dann die synology.me URL.

Wenn ich dort den CNAME Record pflege, so kann ich nur auf die DDNS-Domain an sich zeigen, bekomme aber die Server nicht unterschieden.

Geht mein Vorhaben überhaupt und wenn ja, wie stelle ich das an?

Viele Grüße

mf_2

.

.