- Registriert

- 20. Juli 2016

- Beiträge

- 1.264

- Reaktionspunkte

- 299

- Punkte

- 103

wow, ich bin wohl der Einzige, der die Baupläne der Area 51 und die GPS-Positionsdaten des Bernsteinzimmers nicht auf seiner DS sichert...

Ab sofort steht euch hier im Forum die neue Add-on Verwaltung zur Verfügung – eine zentrale Plattform für alles rund um Erweiterungen und Add-ons für den DSM.

Damit haben wir einen Ort, an dem Lösungen von Nutzern mit der Community geteilt werden können. Über die Team Funktion können Projekte auch gemeinsam gepflegt werden.

Was die Add-on Verwaltung kann und wie es funktioniert findet Ihr hier

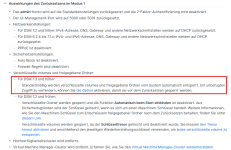

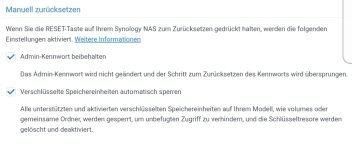

Nein, genau das stimmt nicht. Die Festplatten werden bereits beim Bootvorgang entsperrt noch lange bevor du dein Passwort eingeben musst. Damit die DSM Oberfläche dein Passwort als solches registriert und freischaltet müssen die volumes ja bereits gemountet sein.

Ja, ohne PW und dein entsperrtes Handy ist hier in der Regel und für normale Diebe Schluss. Selbst wenn sie dein Passwort irgendwo aus dem Darknet hätten würden sie immer noch an der 2FA scheitern und ein Ausbau der Platten wäre sinnlos, weil sie nur Datensalat sehen würden bei einer verschlüsselten Platte.Was heißt das dann einfach ausgedrückt?

- Wenn jemand die DS in seinen Besitz bringt und bootet, werden die Volumes entschlüsselt. Ohne PW zur Anmeldung kommt er aber ohne vertretbaren Aufwand nicht dran? Oder gibt es einfache Wege - ohne NASA oder FBI zu involvieren?

Hört sich super an!Nein, da hast du das Skript missverstanden. Was das Skript tut ist verhindern, dass jemand an die Inhalte der Volume-verschlüsselten Daten auf der Festplatte kommt

Wenn du das Forum hilfreich findest oder uns unterstützen möchtest, dann gib uns doch einfach einen Kaffee aus.

Als Dankeschön schalten wir deinen Account werbefrei.