- Mitglied seit

- 06. Okt 2010

- Beiträge

- 107

- Punkte für Reaktionen

- 0

- Punkte

- 22

Hi

Auf meiner DS216+II läuft der VPN Server (openvpn) seit über 3 Jahren erfolgreich. Als Sicherheit dient noch ein Let's Encrypt Zertifikat.

Nun wurde diese Woche das Zertifikat erneuert. Seitdem kriege ich keine VPN Verbindung mehr zur DS via openvpn.

Eine wiederholte Erneuerung des Zertifikats hat nichts gebracht.

openvpn log auf der DS:

Auf dem Client wird folgendes ausgegeben:

Ausser der Aktualisierung hat sich in der Zwischenzeit nichts geändert. Letzter Zugriff war am 4. Mai (ca. 2 Uhr nachts), ab 5 Mai war der Zugriff nicht mehr möglich.

Folgende Punkte sind mir noch aufgefallen:

Ich habe aber mal die neuen Einstellungen für den Client exportiert. Aber das hat auch nichts gebracht.

Hat jemand dasselbe Problem? Oder noch besser: hat jemand Inputs oder gar die Lösung?

Auf meiner DS216+II läuft der VPN Server (openvpn) seit über 3 Jahren erfolgreich. Als Sicherheit dient noch ein Let's Encrypt Zertifikat.

Nun wurde diese Woche das Zertifikat erneuert. Seitdem kriege ich keine VPN Verbindung mehr zur DS via openvpn.

Eine wiederholte Erneuerung des Zertifikats hat nichts gebracht.

openvpn log auf der DS:

Code:

TLS: new session incoming connection from [AF_INET6]::xxxx:xx.xxx.xx.xxx:yyyy

TLS Error: TLS key negotiation failed to occur within 60 seconds (check your network connectivity)

SYNO_ERR_CERT

TLS Error: TLS handshake failed

SIGUSR1[soft,tls-error] received, client-instance restarting

MULTI: multi_create_instance called

Re-using SSL/TLS context

LZO compression initialized

Control Channel MTU parms [ ... ]

Data Channel MTU parms [ ...]

Local Options String: 'V4,dev-type tun,link-mtu 1602,tun-mtu 1500,proto UDPv4,comp-lzo,keydir 0,cipher AES-256-CBC,auth SHA512,keysize 256,tls-auth,key-method 2,tls-server'

Expected Remote Options String: 'V4,dev-type tun,link-mtu 1602,tun-mtu 1500,proto UDPv4,comp-lzo,keydir 1,cipher AES-256-CBC,auth SHA512,keysize 256,tls-auth,key-method 2,tls-client'Auf dem Client wird folgendes ausgegeben:

Code:

TCP/UDP: Preserving recently used remote address: [AF_INET]xxx.xxx.xxx.xxx:yyyy

UDP link local (bound): [AF_INET][undef]:yyyy

UDP link remote: [AF_INET]xxx.xxx.xxx.xxx:yyyy

TLS Error: Unroutable control packet received from [AF_INET]xxx.xxx.xxx.xxx:yyyy (si=3 op=P_ACK_V1)

TLS Error: Unroutable control packet received from [AF_INET]xxx.xxx.xxx.xxx:yyyy (si=3 op=P_CONTROL_V1)

TLS Error: Unroutable control packet received from [AF_INET]xxx.xxx.xxx.xxx:yyyy (si=3 op=P_ACK_V1)

TLS Error: Unroutable control packet received from [AF_INET]xxx.xxx.xxx.xxx:yyyy (si=3 op=P_CONTROL_V1)

TLS Error: Unroutable control packet received from [AF_INET]xxx.xxx.xxx.xxx:yyyy (si=3 op=P_ACK_V1)

TLS Error: Unroutable control packet received from [AF_INET]xxx.xxx.xxx.xxx:yyyy (si=3 op=P_CONTROL_V1)

TLS Error: Unroutable control packet received from [AF_INET]xxx.xxx.xxx.xxx:yyyy (si=3 op=P_CONTROL_V1)

TLS Error: Unroutable control packet received from [AF_INET]xxx.xxx.xxx.xxx:yyyy (si=3 op=P_ACK_V1)

WARNING: this configuration may cache passwords in memory -- use the auth-nocache option to prevent this

VERIFY ERROR: depth=1, error=unable to get local issuer certificate: C=US, O=Let's Encrypt, CN=R3

OpenSSL: error:1416F086:SSL routines:tls_process_server_certificate:certificate verify failed

TLS_ERROR: BIO read tls_read_plaintext error

TLS Error: TLS object -> incoming plaintext read error

TLS Error: TLS handshake failed

SIGUSR1[soft,tls-error] received, process restarting

SIGTERM[hard,init_instance] received, process exitingAusser der Aktualisierung hat sich in der Zwischenzeit nichts geändert. Letzter Zugriff war am 4. Mai (ca. 2 Uhr nachts), ab 5 Mai war der Zugriff nicht mehr möglich.

Folgende Punkte sind mir noch aufgefallen:

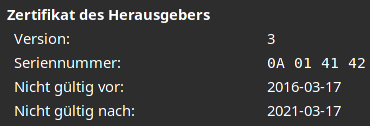

- Zertifikat neu: Let's Encrypt R3, früher mal: Let's Encrypt X3

- die dh****.pem Datei hat mir gefehlt im definierten Verzeichnis --> aber keine Ahnung seit wann. Hat ja immer funktioniert.

Ich habe aber mal die neuen Einstellungen für den Client exportiert. Aber das hat auch nichts gebracht.

Hat jemand dasselbe Problem? Oder noch besser: hat jemand Inputs oder gar die Lösung?